Ołów pozwoli odczytać starożytne teksty?

23 marca 2016, 10:07Zwoje z Herkulanum zostały pogrzebane pod wulkanicznymi popiołami pochodzącymi z eksplozji Wezuwiusza w 79 roku. Spalone papirusy mogą skrywać nieznane ludzkości starożytne teksty. Dotychczas jednak części z nich nie udało się odczytać, a wcześniejsze próby rozwijania papirusów kończyły się ich zniszczeniem. Od niedawna jest jednak nadzieja, że w niedalekiej przyszłości poznamy, jakie tajemnice kryją

Powstanie pierwszy polski satelita komercyjny

21 marca 2016, 12:48Ten projekt to wielki krok dla całej krajowej branży kosmicznej. SAT-AIS-PL będzie pierwszym satelitą, którego wykonanie zlecono polskiemu konsorcjum przemysłowo-naukowemu. Na czele konsorcjum stanie spółka Creotech Instruments S.A. W skład konsorcjum wchodzą firmy: Hertz Systems i Atos Polska i Śląskie Centrum Naukowo-Technologiczne Przemysłu Lotniczego oraz instytucje naukowe: Centrum Badań Kosmicznych PAN, Instytut Łączności i Akademia Morska w Gdyni.

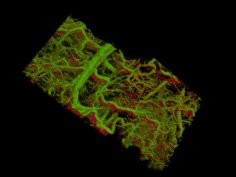

MOZART do obrazowania

21 marca 2016, 12:17Zespół z Uniwersytetu Stanforda opracował nową technikę obrazowania w 3D żywych, a nie zakonserwowanych komórek i tkanek podskórnych. Amerykanie mają nadzieję, że uda się ją wykorzystać np. do monitorowania wyników leczenia nowotworów, czy zrozumienia, jak pojedyncze komórki odłączają się od guzów i przemieszczają do nowych lokalizacji.

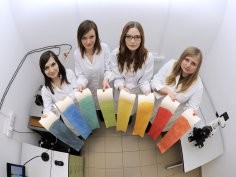

Nowatorska metoda pomiaru pH w skali nano

15 marca 2016, 13:16Nowatorską metodę pomiaru pH w nanoskali właśnie zaprezentowali naukowcy z Instytutu Chemii Fizycznej PAN w Warszawie.

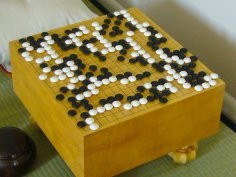

AlphaGo wygrał ostatnią partię z Lee Sedolem

15 marca 2016, 11:58Lee Sedol, mistrz świata w Go, przegrał ostatnią partię z AlphaGo. Tym samym wynik meczu pomiędzy człowiekiem a sztuczną inteligencją został ustalony na 1:4

Pierwsza wygrana Lee Sedola

14 marca 2016, 09:57AlphaGo rezygnuje, tymi słowy maszyna poddała czwartą partię Go. Po czterech partiach Lee Sedol odniósł pierwsze zwycięstwo ze sztuczną inteligencją. Ostatnia partia meczu odbędzie się jutro.

EUV coraz bliżej

4 marca 2016, 07:22W końcu jasna przyszłość rysuje się przed litografią w ekstremalnie dalekim ultrafiolecie (EUV). Producenci układów scalonych z niecierpliwością czekają na tę technologię, gdyż pozwala ona na naświetlenie plastra krzemowego w jednym przebiegu

Włamują się do sieci i rabują statki

3 marca 2016, 17:24Należący do Verizona RISK Team informuje, że piraci napadający statki handlowe wybierają cele dzięki informacjom uzyskanym z... włamań do sieci firm przewozowych. Jedna z takich firm zauważyła, że gdy jej statki są napadane, piraci mają ze sobą czytniki kodów kreskowych, dzięki którym wyszukują konkretne kontenery i skrzynie, opróżniają je z najcenniejszego ładunku i w ciągu kilkunastu minut znikają

Nowe źródło promieniowania gamma

19 lutego 2016, 10:48Maksim Pszirkow z Moskiewskiego Państwowego Uniwersytetu im. Łomonosowa odkrył nowe źródła promieniowania gamma. Uczony, analizując dane z Fermi Gamma-ray Space Telescope, dowiódł to, co podejrzewano od pewnego czasu - układy podwójne mogą być źródłem wysokoenergetycznego promieniowania gamma.

Australijskie króliki powstrzymane?

18 lutego 2016, 06:58W ciągu ostatnich 150 lat przywiezione przez pewnego Anglika króliki demolowały przyrodę Australii. Teraz przypadkiem udało się w znacznym stopniu powstrzymać inwazję.